illusztráció: V. Grigorjev

Napjaink támadókészleteinek fejlettsége szempontjából ellenálló, ideális jelszót a Kalevala és a Pi-szám [π] összevonásából alakíthatunk ki. A finn nemzeti eposz megfelelő hosszúságú, csak úgy, mint a Pi:

„Vainamoinennek31maganak41ugyancsak59omolt26a53konnye58cseppek97csordultak93szemebul23vizgyongyok84gyanant62gurulva64Afonyanyira33dagadva83Borsoszemekkent27szaladva95Fogolymonyokkent02forogva88Fecskefej41gyanant97remegve”

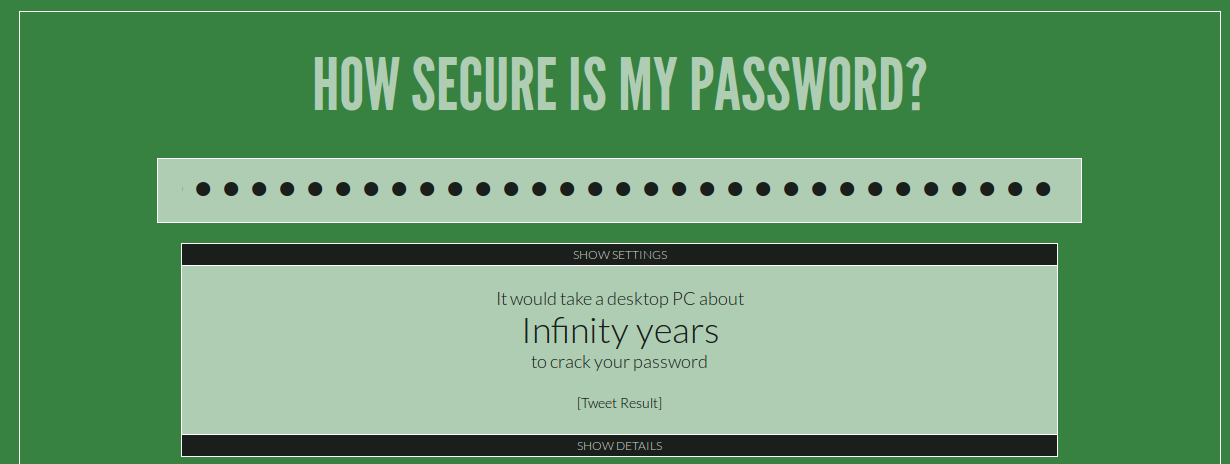

Fenti karaktersort jelszóként alkalmazva, amennyiben valaki fel kívánja törni internetes fiókunkat „végtelen” mennyiségű időbe telne, mely, abban az esetben is beláthatatlanul sok, ha hálózatba kötött kompjúterek számítási teljesítményét használná a művelethez.

Nem könnyű viszont megjegyezni, sőt, begépelni sem mindennapi teljesítmény.

első alapszabály: a jelszó 8-10 karakter vagy hosszabb, tartalmaz nagy- és kis betűket, valamint számokat.

második alapszabály: a jelszót nem írjuk fel post-it-ra és nem ragasztjuk a monitor szélére, nem tároljuk telefonon

utolsó alapszabály: a különböző internetes szolgáltatásokhoz különböző jelszavakat használunk

Hetente olvashatnak az ilyen témák iránt érdeklődők arról, hogy leginkább a tengerentúlon százmilliószámban tulajdonítottak el felhasználóinév és jelszó kombinációkat és vagy értékesítik vagy nyilvánosságra hozzák ezeket, mindkét eset visszaélés. Vagy törtek fel levelezőfiókokat, fényképeket tároló mobilszinkronizációs felhőket, privát adatokat hoztak nyilvánosságra vagy mások virtuális személyiségének bőrébe bújva történt visszaélés az interneten. Ilyenkor a hanyag szolgáltató adatbázisait lopják el, vagy elfeledett kiskapukat találnak meg. Sok mindent, ezekben az esetekben nem tehetünk. Akkor is csak keveset, ha célzottan érkezik direkt támadás. Csak megnehezíteni tudjuk az illetéktelenek dolgát, hogy a személyes adatainkat megvédhessük. A tőlünk telhetőt megtehetjük, lehet nem bizonyul elégségesnek és azonnal meg kell változtatnunk a születési dátumunkat.

az Adatvédelem legnagyobb ellensége a megszokás és a kényelem

Az például, hogy a jelszavunk annyi, hogy „jelszo1”, „qwertz” vagy „12345”, esetleg a keresztnevünk és egy szám. Vagy, hogy ugyan azt az amúgy is gyenge jelszavunkat az összes általunk használt on-line tevékenységben érintett fióknál használjuk.

nem a jelszót kell megjegyeznünk, hanem a szabályt, melyet magunk alakítunk ki

Magának az algoritmusnak, mely szerint megalkotjuk védekezési stratégiánkat, egyedinek kell lennie, a következőkben csak pár továbbfejleszthető javaslat szolgál mintául, hogy hogyan lehet bonyolult, de megjegyezhető és billentyűzet, illetve érintőképernyő segítségével reprodukálható jelszót létrehozni.

táblázatkezelő program függvénye, mint jelszó [Calc, Excel]

„=SZUM(ÁTLAG(D4:D7))”

Ha tudjuk, hogy milyen műveletet végzünk és a téglalapháló mely területein, akkor a jelszó elfelejtés esetén is újraalkotható. Ha elmentünk egy üres táblázatot a gépünkre például „kiskapu” néven, melyben beszínezzük a műveleti cellákat, akkor egy információval kevesebbre kell tudnunk visszaemlékezni.

Fenti jelszót egy asztali számítógép nagyon sok [„septillion”] év alatt találja ki.

a szomszéd rendszáma

„HET-108”, HEtszAz8aJelszavam vagy , „KIL-191” Kilencszaz91.

Előbbi jelszó megfejtéséhez beláthatatlan idő, míg az utóbbihoz 25.000 év szükséges.

illusztráció: V. Grigorjev

egyéni recept, kevergessünk betűket

Bízzunk magunkban, hiszen csak a logikára kell emlékeznünk, az agyunk például alkalmas arra, hogy szeleóji és szgóvéi ezegyés eétesn, kevert beltartalomnál is értelmezni tudja a szavakat. Mely akkor jelent nagy segítséget, ha a jelszópróbálgatós támadások estében gyakori, szótár alapú kereséssel próbálja meg kitalálni a gép a jelszavunkat, azaz a szótári szavakkal próbálkozik, ami ott nincs, azzal nem. Ilyenkor lehet a jelszavunk „CukiKismacska22”, valahogy így: „CkuiKsiamcska22”, de az eredeti jelszó is megfelel a kritériumoknak.

6 milliárd évig kell próbálkozni a jelszó feltöréséhez, elég időnk van akkor is, ha hálózatba kötött számítógépek vagy számítási felhő dolgozik ellenünk.

Mit ettünk 82-ben a Balatonon?

Az emlékeink egyediek és jelszavakká alakíthatóak: autók, születésnapok, mondóka, nyaralás, filmjelenet..

..„KenyerszeleteketPiritsanak”..

..„ZsemleNemEgeszenAlkalmas”..

..„HabotMegtarthatjaACsapos”..

..„1MegerettAMeggy2Csip..”

betű helyett szám?

Korábban jó ötletnek tűnt, hogy bizonyos betűképek hasonlatosak számokhoz, így azokat behelyettesítve rejtélyes szavakat hozhatunk létre jelszóként: A=4, E=3, Z=2, L=1, O=0, S=5

Így képezve az almabefőtt szót a „41m4b3f0tt” karaktersort kapjuk, azonban a gépek tanulékonyak, már használják a behelyettesítést.

A jelszó feltöréséhez pusztán 10 napra van szüksége egy asztali számítógépnek.

matek

Egy 6 karakterből álló csak kisbetűket tartalmazó jelszó feltörése pár percet vesz igénybe egy mai számítógépnél, melynek több processzormagja van és egy majdnem hasonlóan számítóképes grafikus processzora is, mellyel kiegészülve, ha nagybetűkkel kombináljuk 6 karakteres jelszavunkat pár óra ráfordítás csupán, ha nagyon ravaszak vagyunk és számokat, illetve egy furcsa karaktert is beleteszünk..: J3l5zo'

Akkor már nyertünk pár napot, de fel sem fog tűnni, ha egy hétvégén elutazunk és megdolgozza pár számítógép valamelyik on-line fiókunkat. Ki fogják találni.

Ha 8 karakteres, betűkből és számokból álló, egyéb szimbólumokat is alkalmazó jelszavunk van és nem szerepel a szótárban [leginkább magyar és angol], illetve nem az előző [Kisnyul8] jelszavunk „folytatása”[Kisnyul9], akkor nyugodtak lehetünk legalább 100 évig, illetve egy kvantumszámítógépes támadásig vagy addig, amíg nem feltörik, hanem tömegesen ellopják hozzáférésünket a szolgáltató szerveréről.

buktatók

Egy erős jelszó használata nem jelent teljes biztonságot. A sok munkával kidolgozott jelszó-készítő stratégiánk és jelszó-emlékeztető szabályrendszerünk több fronton is áldozatul eshet rosszakaróknak. Például, ha nyilvános helyen használunk idegen számítógépet, nem feltétlenül vesszük észre a gépházban, az alaplapra illesztett hardveres billentyűzetleütés-figyelőt vagy az akár operációs rendszerbe, hálózati kiszolgálóba integrált szoftveres megoldását, mely minden lenyomott számot, betűt és karaktert szöveges fájl formájában megőriz és e-mailen továbbít. WiFi-hálózaton [is] csak egy apró beavatkozás a közlekedő csomagok ellenőrzése. Pillanatnyi gyengeségünkben az egérpad alá ragasztott cetlire felírt jelszó is tönkreteheti fáradtságos munkánkat, valamint az interneten fellelhető polgári és annál több funkcióval rendelkező támadókészletek, fertőzött weboldalak, internetcím eltérítések, szolgáltatói oldalról ellopott azonosítók, kitalálásos/megtippeléses módszer, e-mailes vagy személyes manipuláció, automatizált, nagy számítási teljesítményű eszközkészlettel történő próbálkozás.. mind-mind létező veszélyek.

Hogy mennyire biztonságos az elkészült jelszavunk, azt például a howsecureismypassword.net internetes oldalon ellenőrizhetjük. De csak egy hasonló jelszót adjunk itt meg, mint a valós karaktersor, mert lehet, ez is egy jelszavak megszerzésére irányuló módszer.

megoldások

Az információbiztonsággal foglalkozó szakértők a jelszavak hanyatlására hívják fel a figyelmet. Kényelmetlenek. Minden hálózat olyan megbízható csak, mint a leggyengébb eleme, akár az ember, akár egy észrevétlen sérülékenység vagy egy gyenge jelszó. A nagyvállalatok attól tartanak, hogy a kétfaktoros azonosítás [SMS, e-mail, Captcha..] kényelmetlenséget okoz a felhasználóknak, így nem feltétlenül lépnek a megbízhatóbb hitelesítési eljárások felé. A tudomány szokás-, viselkedéselemzést alkalmazna, például, hogy két földrajzilag távol eső helyről az utazáshoz szükséges idő hiányában valószínűleg nem a fióktulajdonos jelentkezik be, illetve anomáliákat jelenthet a nem rendszeres, nem azonosítható eszközhasználat is. Léteznek eldobható-, egyszer használatos jelszavak a többlépcsős azonosításnál, élő telefonos operátor közbeiktatása nagyobb összegű banki tranzakciónál, hordozható és küldhető kulcsfájlok.. és ezek kombinációi, valamint a biometrikus azonosítás, az eltávolíthatatlan és egyedi, testünkön hordozott jelek vagy implantált informatikai eszközök segítségével történő beléptetés.

A biztonságos és kényelmesen megjegyezhető és bevihető jelszó kialakítására már technológiai támogatás is van. Generálhatunk magunknak jelszót, sőt az egyik internetböngésző kísérleti változatában már ezt maga a böngészőprogram teszi meg helyettünk – amikor regisztrálunk és jelszót adnánk meg, generál egyet, felajánlja nekünk és el is menti, amit később szinkronizálhatunk más eszközeinken is.

illusztráció: V. Grigorjev - Alekszej Tolsztoj Aranykulcsocska című könyvéből, Kárpátontúli Területi Kiadó, Uzsgorod, 1936.

a leggyakrabban alkalmazott 20 jelszó a tengerentúlon:

Password1

Princess1

P@ssw0rd

Passw0rd

Michael1

Blink182

!QAZ2wsx

Charlie1

Anthony1

1qaz!QAZ

Brandon1

Jordan23

1qaz@WSX

Jessica1

Jasmine1

Michelle1

Diamond1

Babygirl1

Iloveyou2

Matthew1