KERESÉS: ALKALMAS JÁRMŰ

KERESÉS: ALKALMAS ÖLTÖZÉK

MÉRET: MEGFELELŐ

Szükségem van a ruhádra, a csizmádra és a motorodra.

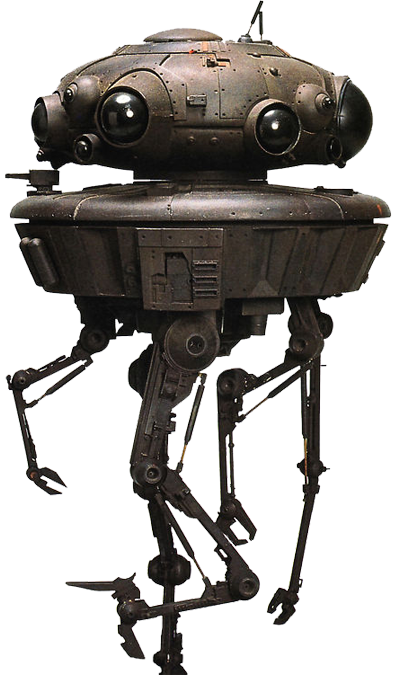

múlt | kereső-bot

Kezdetben voltak a segítőkész kereső-botok, amik átfésülték a webet, hogy mi hol van, mi hol lett új tartalom és közreműködésükkel a különböző keresőoldalakon megtalálhattunk bármit.

Ezek a botok az interneten létező kis programkódsorok, melyek pókként szövik be a hálózatot.

jelen | referral spam-bot

A Google Analytics felhasználókat bosszantó un. spam-botok a forgalmi adatokat befolyásolják, illetve a weboldalak kapacitását minimálisan, de feleslegesen foglalják le. Így néz ki egy csapat spam-bot:

abc.xyz

advokateg.xyz

alfabot.xyz

arendovalka.xyz

begalka.xyz

bezlimitko.xyz

biteg.xyz

boltalko.xyz

brateg.xyz

buketeg.xyz

bukleteg.xyz

ɢoogle.com [hamis domain]

secret.ɢoogle.com

thenextweb.com

website-speed-check.site

Fenti forrásmédiumok például az 510566204.141763764* Google ID ügyfél-azonosító alapján ismerhetőek fel az analitikában. Ezek a botok ártatlannak tűnő forgalomelterelést végeznek azokon a weboldalakon, melyeket megtalálnak.

A Stijlbreuk [Aron van der Valk, Jeroen Peerbolte, Tim van Wankum, Werner Bastianen] egy holland cég. Szép feketelistát vezetnek a referral spam-botokról.

A referrerspamblocker.com oldalon segítséget nyújtanak a bajba jutott webadminoknak. Hiszen ki tudna magától ilyen syntax-ot írni:

.*compliance-brian\.xyz|.*compliance-andrew\.xyz|.*buketeg\.xyz|.*bukleteg\.xyz

A Stijlbreuk ígérete szerint nem tárolnak el semmilyen adatot abban az esetben, ha hozzáférést adunk [step-by-step] az un. API-juknak. Annyi történik, hogy a kampányforrás-szűrők közé bekerül 3o+ feltétel, minek hatására attól kezdve eltűnnek a statisztikából a fenti spam-botok. Meglátogatják a honlapunkat, próbálkoznak, de legalább nem látjuk a fals forgalmat. Ha ennél is tovább mennénk, például Apache alatt a .htaccess-nek kell nekiesnünk.

És máris új lidércnyomással kellett szembenézniük: Skynet, a gépeket vezérlő komputer két terminátort küldött vissza az időben.

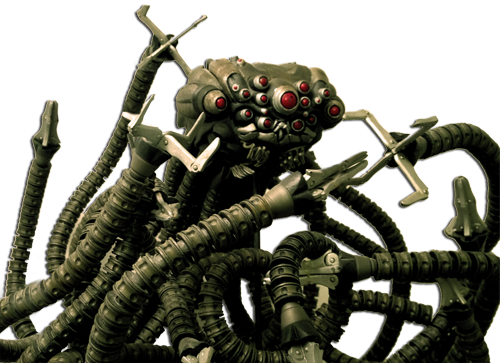

jövő | cracker automatikák

A kézműves hackereket, sokat tapasztalt penetrációs szakembereket is utoléri a mesterséges intelligencia forradalma. Az informatikai rendszerek sérülékenységeit már nem ember, hanem gép keresi, automatikusan. A crypto-botok nem csak szervert, hanem személyi számítógépet, mobilt és kávéfőzőt is tömegesen tudnak majd megszólítani [ping], hogy háttéradatbázisukból az azonosított rendszer összes ismert hibáját és hiányosságát [frissítés] kihasználva önvezérelt post-exploit műveletekkel fertőzzék meg a sebezhető számítógépeket.

Ma még csak DDoS-botnet, Bitcoin bánya, cryptolock.. holnap ki tudja? Gombnyomásra indíthatóak el a XiongMai védtelen eszközei.

Ami talán meglepő lehet, hogy a jövő nincs túlságosan távol. Ha akár hétköznapi módon is rákeresünk az alábbi feltört e-mailcímek egyikére, találhatunk néhány automatikusan megfertőzött weboldalt, melyek természetesen folyamatosan tűnnek majd el a keresési listákról:

"admin@retinacreamtretinoin.com"

"nina.zadnikova.94@mail.ru"

"merladrbasel@rambler.ru"

"proninairina646@gmail.com"

"VictoriaBrowndt@gmx.com"

Ebben az esetben, az e-mailcímekkel ugyan ártalmatlanul inaktív, de kiterjesztett jogosultsággal rendelkező adminisztrátor felhasználókat hoztak létre a cracker-botok egy tartalomkezelő keretrendszeren belül.

A legutóbbi Joomla frissítést félvállról vevő webmesterekből szerencsére nincs sok, de mindig lesz olyan, aki valamilyen oknál fogva az általa menedzselt ~2o+ szolgáltatás egyikét nem frissíti és egy bot néhány perc alatt 1ooo sebezhetőséget próbál ki egy szerveren. A Joomla! kritikus besorolású sérülékenysége a 3.6.4-es frissítéssel foltozható be.

illusztrációk:

- Knerten

- Szonda [imperial viper probe droid] - A Birodalom visszavág

- Sentinel [search and destroy unit] - Mátrix, Újratöltve

idézetek:

- Terminátor